Pourquoi l’identité numérique est la colline sur laquelle il faut mourir

Un ami et moi avons récemment eu une discussion animée. Il est intelligent, épris de liberté et comprend parfaitement le danger que représentent les monnaies numériques de banque centrale (CBDC). Monnaie à durée de vie limitée, contrôle programmable, budgets carbone : il voit clairement la plupart des manifestations de cette tyrannie grandissante. Et pourtant, il balaie l’identité numérique, la qualifiant de diversion. Lorsque j’essaie de lui expliquer que l’identité numérique est la porte d’entrée vers le goulag du métavers, il me demande de citer UNE seule chose que l’identité numérique apporte au gouvernement et qu’il ne peut pas déjà faire.

Ma réponse : elle permet la mise en place des CBDC.

Bien sûr, les gouvernements ont déjà empiété sur notre vie privée et nos libertés d’une manière que nos ancêtres n’auraient jamais pu imaginer. Mais même avec cet État de surveillance rampante, le gouvernement ne peut pas mettre pleinement en œuvre une monnaie programmable sans une identité authentifiée pour chaque transaction. Ce sont les composantes d’une même bête. L’identité numérique est la couche d’authentification, tandis que la CBDC est la monnaie qui fonctionne par-dessus.

En mettant un terme à l’identité numérique, on empêche la mise en place des CBDC à une échelle significative.

Les institutions qui pilotent ce projet, les suspects habituels, notamment la Banque des règlements internationaux (BRI) et les Nations unies, sont très claires quant à leurs intentions. Leurs propres documents le précisent : l’identité numérique est une condition préalable à la monnaie numérique centralisée. Et au cas où ces documents ne seraient pas assez clairs, Agustín Carstens, l’ancien directeur général de la BRI, n’aurait pas pu être plus explicite quant à leurs objectifs :

« Une différence essentielle avec la CBDC est que les banques centrales auront un contrôle absolu sur les règles et réglementations qui détermineront l’utilisation de cette expression de la responsabilité de la banque centrale, et nous disposerons également la technologie pour l’imposer ».

Peut-être devrions-nous prendre ces institutions au mot ?

Quand l’application des règles passe en pilote automatique

Ce qui échappe à mon ami, ce n’est pas vraiment une question de capacité. Le jeu n’a jamais porté sur ce que le gouvernement peut faire. Il s’agit du coût de cette action.

À l’heure actuelle, contrôler ce que vous achetez, où vous allez, ce que vous lisez — tout cela nécessite une présence sur le terrain. Des enquêtes, des mandats, de vraies personnes qui prennent des décisions. Cette friction est une protection.

L’identité numérique élimine totalement cette friction. Ce qui était autrefois une tyrannie sélective devient une tyrannie universelle. Le code restreint les transactions en fonction du statut de conformité. Aucune surveillance humaine n’est requise.

Voici une façon simple d’y réfléchir : la police peut faire irruption chez vous à tout moment. La plupart des gens n’en perdent pas le sommeil pour autant. En serait-il de même si des drones automatisés pénétraient simultanément dans chaque foyer sur la base de critères déclenchés par l’IA ? Ce n’est pas la capacité en soi qui constitue la menace… mais l’automatisation à grande échelle.

Et pour ceux qui pensent « le gouvernement a déjà mon numéro de sécurité sociale et mon téléphone suit ma position GPS » : vous passez à côté de l’essentiel. À l’heure actuelle, ces systèmes sont cloisonnés : votre banque ne sait pas ce que votre médecin a dit, votre service des immatriculations ne connaît pas l’historique de votre navigateur, etc. L’identité numérique est la couche d’interopérabilité — une seule clé contrôlée par quelqu’un d’autre — et qui peut être révoquée. Cinq clés pour cinq portes, cela signifie que la perte d’une seule est gérable. Une seule clé passe-partout pour tout signifie que quelqu’un d’autre décide si vous pouvez entrer ou non.

En 2021, pour entrer légalement dans mon propre bar, il fallait présenter une carte de vaccination. La ville de New York avait mis en place un passe numérique à moitié au point, mais à l’époque, c’était encore principalement du papier. Pourtant, la direction que cela prenait était évidente. Quand j’ai commencé à avertir mes amis, mes collègues, le type du café — en fait, tous ceux qui voulaient bien m’écouter — que c’était un test pour une infrastructure d’identité numérique, que le point de contrôle de conformité qu’ils venaient d’accepter finirait par devenir programmable et permanent, la plupart pensaient que j’étais fou.

Fatigué des longs courriels et des diatribes nocturnes, j’ai commencé à documenter publiquement ce que je voyais venir. Il était douloureusement évident que la monnaie numérique centralisée signifiait rationnement, épargne à expiration, accès conditionné à la conformité dans la vie quotidienne. Une sorte de cage numérique. Quelques personnes de mon entourage ont tendu l’oreille, mais la plupart se moquaient encore.

Quelques années plus tard, ce qui est en train d’être mis en place correspond exactement à ce que j’avais décrit — sauf qu’au final, ce système ne concernera pas seulement les vaccins, il définira et régira tous les comportements acceptables.

Alors, quand j’entends des gens intelligents balayer d’un revers de main l’identité numérique sous prétexte que « le gouvernement peut déjà vous suivre », c’est exaspérant. Vous vous focalisez sur ce qu’ils peuvent déjà faire. Ils sont en train de construire quelque chose d’entièrement nouveau. C’est comme regarder des radars s’installer à chaque coin de rue et dire « bon, ils pouvaient déjà me donner une contravention ». Bien sûr, une décision à la fois. Maintenant, imaginez qu’aucun humain ne soit impliqué, nulle part. Le coût marginal tombe à zéro et la décision n’est pas prise par une personne, mais par une ligne de code.

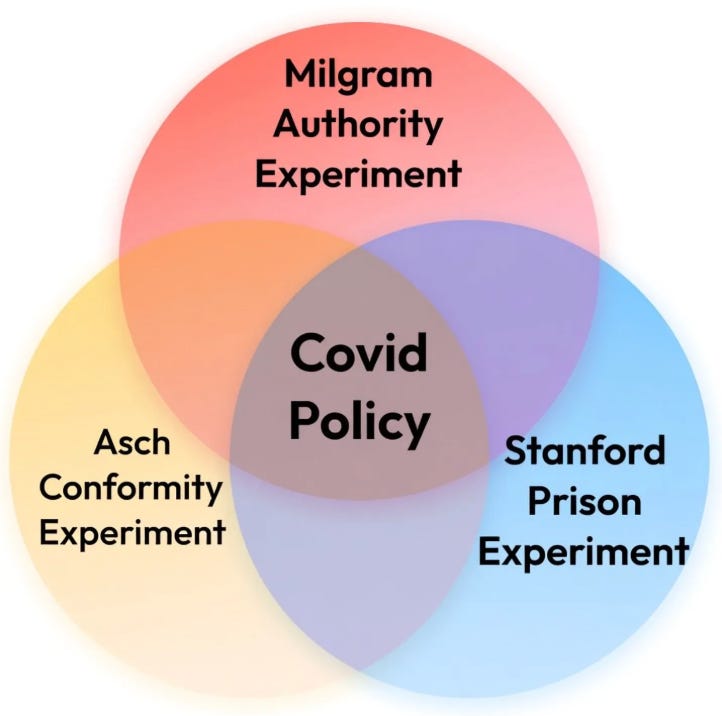

C’est une catégorie de pouvoir profondément différente. Et après ce que nous avons tous vécu en 2021 — en voyant nos voisins accepter sans ciller un passe numérique comme prix à payer pour participer —, nous avons constaté que le réflexe de soumission était déjà ancré. La Covid a été à la fois l’expérience de Milgram, l’expérience de la prison de Stanford et le test de conformité d’Asch, et notre espèce a échoué aux trois. La seule chose qui manquait alors, c’était l’infrastructure à l’échelle de la société.

Le récit peut changer. L’agenda, lui, ne change pas.

La plupart des Américains pensent qu’ils sont à l’abri de ce genre de choses. Il y a quelques années, la majorité des gens que je connaissais n’avaient aucune idée que des manifestations massives avaient lieu partout dans le monde. C’était en partie parce que nos médias ne prenaient pas la peine d’en parler, mais aussi parce que nous sommes à ce point isolés. Et c’est peut-être voulu — car l’Amérique a été bâtie sur la liberté individuelle d’une manière que la plupart des pays n’ont pas connue, et cette résistance culturelle explique pourquoi l’infrastructure est d’abord normalisée ailleurs, avant d’être importée ici comme « meilleure pratique internationale ». Et nous y entrerons en somnambules.

Ne vous y trompez pas : si les États-Unis acceptent la couche d’authentification, le reste du monde perdra sa dernière structure de résistance. Encore une fois, nous avons assisté à un test grandeur nature pendant le Covid.

C’est pourquoi prêter attention à ce qui se passe à l’étranger n’est pas de la paranoïa, cela peut nous donner un indice de ce qui nous attend.

La loi britannique de 2023 sur la sécurité en ligne impose la vérification de l’âge sur les plateformes de réseaux sociaux à l’aide de « contrôles d’identité, d’IA ou de technologies de vérification de l’âge ». Le Premier ministre Keir Starmer accélère sa mise en œuvre en insérant des clauses dans le projet de loi sur le bien-être des enfants afin de « faire appliquer rapidement l’interdiction ». Des fuites issues de réunions du Cabinet ont révélé que les ministres discutaient d’une identité numérique pour chaque bébé lors de l’enregistrement de sa naissance. Une pétition parlementaire contre l’identifiant numérique obligatoire a recueilli près de 3 millions de signatures. Ils le mettent en place quand même. Il y a quelques jours à peine, Apple a déployé la vérification de l’âge pour tous les utilisateurs britanniques : scan de pièce d’identité ou vérification de carte de crédit pour accéder à certaines fonctionnalités.

Les Britanniques ont tenté de contourner cette mesure à l’aide des VPN (réseau privé virtuel) : leur utilisation a plus que doublé, passant de 650 000 utilisateurs quotidiens à plus de 1,4 million, selon un rapport du gouvernement britannique. La réponse du gouvernement ? Non pas de reconsidérer la décision, mais d’entamer des discussions sur des restrictions visant les VPN. Le mécanisme ne fonctionne que dans un sens. Imposer la vérification d’identité. Lorsque les gens la contournent, on restreint les outils de contournement. Chaque « solution » exige davantage de contrôle.

L’un de mes meilleurs amis, un sergent de police qui a perdu son emploi après 24 ans de service sans avoir manqué un seul jour (le Cal Ripken du NYPD), pour avoir refusé de se conformer aux obligations vaccinales, m’a dit il y a des années que chaque fois qu’on nous dit que quelque chose est fait pour notre sécurité, des signaux d’alarme devraient se déclencher. Il avait raison. Vous vous souvenez de « personne n’est en sécurité tant que tout le monde ne l’est pas » ?

Le prétexte est toujours la protection. Protéger les enfants, protéger les femmes contre la misogynie en ligne. Dernièrement, il est question de nous protéger contre l’antisémitisme et contre l’islamophobie. Parcourez l’actualité n’importe quel jour et vous verrez que ces deux thèmes sont amplifiés dans le même cycle.

Cela va sans dire : mon intention n’est pas de minimiser les sentiments réels de qui que ce soit. La semaine dernière encore, j’ai longuement écrit à ce sujet dans « L’ennemi, ce n’est pas l’autre ». La peur est réelle, et ceux qui la ressentent ne se trompent pas. Mon argument est que l’infrastructure mise en place pour répondre à ces sentiments constitue une cage. Chaque déclencheur émotionnel — réel ou non — devient la justification d’un nouveau contrôle d’identité.

L’Australie a adopté sa propre loi sur la vérification d’âge. Les enfants la contournent déjà avec de fausses dates de naissance et des applications non réglementées. Bien sûr, cette loi ne protégera pas les enfants de manière significative, mais elle instaure bel et bien un nouveau gardien.

En Afrique, des systèmes d’identification biométrique financés par la Fondation Gates sont mis en place sous le prétexte de l’inclusion financière. Le prétexte varie selon les régions — aide ici, protection ailleurs. TikTok exige une pièce d’identité officielle en Europe. Discord exige une estimation de l’âge par reconnaissance faciale à l’échelle mondiale. Comme l’a dit Fenigson : « C’est exactement la même chose. La seule différence, c’est qu’en Occident, ils doivent simplement trouver plus d’excuses pour que les gens puissent l’avaler plus facilement ».

Et les États-Unis ?

La Californie a promulgué la loi AB 1043 : à compter du 1er janvier 2027, tous les fournisseurs de systèmes d’exploitation de l’État devront mettre en place une vérification de l’âge. Ce n’est pas un projet de loi. C’est une loi promulguée. Une vérification d’identité au niveau du système d’exploitation intégrée à chaque appareil.

Et c’est exactement ce que Mark Zuckerberg a proposé sous serment lors de son audition devant le Congrès sur la sécurité des enfants. Sa « solution » était stupéfiante : demander à Apple et Google de vérifier l’identité de chaque utilisateur de smartphone au niveau du système d’exploitation, pour chaque application. « Le faire au niveau du téléphone est tout simplement beaucoup plus propre », a-t-il déclaré. En clair : il détourne la responsabilité juridique de Meta tandis que deux entreprises déjà sous surveillance antitrust sont désignées comme gardiennes de l’identité pour l’ensemble d’Internet.

Le Congrès rédige les lois, tandis que les PDG des entreprises technologiques conçoivent le système. À noter : la semaine dernière à peine, un jury a jugé Meta — et YouTube — coupables de négligence pour avoir causé du tort à des enfants dans un procès historique, et, dans une autre affaire, Meta a été condamnée à payer 375 millions de dollars pour avoir induit les utilisateurs en erreur sur la sécurité des enfants. Ainsi, l’entreprise qui vient de perdre deux procès retentissants pour avoir causé du tort à des enfants conseille désormais le Congrès sur la manière de construire l’infrastructure d’identité pour l’ensemble d’Internet. Qu’est-ce qui pourrait mal tourner ?

Un projet de loi bipartisan intitulé « Kids on Social Media Act » est en cours d’examen au Congrès. La Floride a présenté un projet de loi visant à responsabiliser les boutiques d’applications, qui obligerait Apple et Google à vérifier l’âge de tous les utilisateurs et à collecter des données d’identification.

Comme l’a souligné Derrick Broze, le cadre politique national de la Maison-Blanche pour l’IA, publié en mars 2026, place la « protection des enfants » au premier plan et appelle le Congrès à établir des exigences de vérification de l’âge pour les plateformes d’IA. Le langage utilisé est modéré. L’infrastructure qu’il met en place est la même. Il ne s’agit pas d’un projet partisan. Les deux « camps » y travaillent.

Et en mars 2026, plus de 400 informaticiens du monde entier ont signé une lettre ouverte avertissant que les obligations de vérification de l’âge favorisent la censure, la centralisation du pouvoir et la perte de la vie privée — et que ces systèmes pourraient causer plus de tort que de bien. Ils décrivent la couche d’authentification. Ils ne l’appellent simplement pas ainsi.

Il n’y a pas que les gouvernements

En réalité, il n’est même pas nécessaire d’avoir des obligations gouvernementales lorsque les entreprises normalisent d’elles-mêmes la collecte de données biométriques. Et de plus en plus, on n’a pas besoin de choisir : les obligations convergent avec les initiatives des géants de la tech et des grandes banques, toutes construites sur la même infrastructure.

J’ai fait valoir cet argument auprès d’amis qui insistaient que les CBDC étaient abandonnées après que le président avait déclaré qu’il ne les mettrait pas en place. Bien sûr, le gouvernement américain ne le fera peut-être pas — mais qu’en est-il de JPMorgan Chase ? Grâce à des partenariats public-privé, les institutions privées peuvent être amenées à construire exactement l’infrastructure que le gouvernement vient de promettre de ne pas toucher. Comment appelle-t-on cela déjà ?

En novembre 2025, Apple a lancé l’identité numérique dans Apple Wallet, permettant aux utilisateurs de scanner leur passeport, de prendre des selfies, d’effectuer des « mouvements du visage et de la tête » à des fins de vérification — et de conserver ainsi leur identité sur leur téléphone. Cette solution est acceptée par la TSA dans plus de 250 aéroports et peut servir de permis de conduire dans 12 États, un nombre en augmentation. Le communiqué de presse d’Apple promet « d’autres cas d’utilisation de l’identité numérique à venir ». Son champ d’application est illimité par conception.

Récemment, Discord a annoncé le déploiement mondial de « paramètres par défaut pour les adolescents » auprès de ses 200 millions d’utilisateurs dans le monde. Pour accéder à du contenu soumis à une restriction d’âge ou modifier les paramètres de sécurité, les utilisateurs doivent effectuer une « vérification d’âge » — estimation de l’âge par reconnaissance faciale ou soumission d’une pièce d’identité officielle, bien sûr. Discord a d’abord lancé cette fonctionnalité au Royaume-Uni et en Australie, puis a retardé son déploiement mondial suite à des réactions négatives — non pas parce qu’ils ont reconsidéré leur projet, mais parce que les utilisateurs se sont opposés à sa mise en œuvre. Elle est toujours prévue, même si le calendrier a changé.

L’encadrement est toujours le même :

Apple : « sécurité et confidentialité ». Discord : « sécurité des adolescents ». Zuckerberg : « protection des enfants ».

J’ai vu cela se produire dans ma propre vie. Des amis qui se moquaient de l’idée d’un score de crédit social en 2020 paient désormais pour Clear et TSA PreCheck — cédant volontairement leurs données biométriques pour avoir le privilège d’éviter la file d’attente. Je ne me souviens pas d’un débat public sur les implications éthiques de cette pratique. C’est simplement devenu la norme. C’est le réflexe d’obéissance qui fait son travail.

Et voici le point crucial : les bases de données ne restent pas séparées. Elles sont vendues, fusionnées, assignées en justice, piratées. Le système de vérification de l’âge de Discord a déjà divulgué 70 000 pièces d’identité gouvernementales lors d’une seule faille. Contrairement à un mot de passe, on ne peut pas réinitialiser son visage. Une fois l’infrastructure en place, la question n’est pas de savoir « si » elle sera connectée aux systèmes gouvernementaux, mais « quand ».

Je dirais qu’il y a peut-être ici un deuxième motif que personne au Congrès n’a pris la peine d’examiner lors du témoignage de Zuckerberg. En tant qu’observateur de la publicité en ligne depuis 30 ans, je trouve cela fascinant : dans une démarche qui, pour une fois, a réellement aidé les utilisateurs, Apple a bloqué le suivi par des tiers, permettant aux utilisateurs de refuser d’être suivis d’une application à l’autre — ce que la plupart ont fait. Depuis, les annonceurs avancent à l’aveuglette, se basant sur de estimations de qui vous êtes. Rappelons-nous que la proposition de Zuckerberg ramène la vérification d’identité au niveau du système d’exploitation.

La vérification d’identité au niveau du système d’exploitation résout instantanément le problème de l’industrie publicitaire. Votre véritable identité, confirmée au niveau de l’appareil, est associée à tout ce que vous faites sur cet appareil. Cela signifie que chaque courtier en données, chaque annonceur, chaque plateforme qui fonctionne actuellement sur la base d’une correspondance d’identité probabiliste se voit remettre une identité vérifiée — grâce à la loi fédérale. Charmant.

Zuckerberg ne propose guère une solution au capitalisme de surveillance… il propose sa prochaine mise à niveau infrastructurelle. Le comble, c’est qu’il demande au Congrès de la rendre obligatoire.

Et pour ceux qui pensent qu’il existe une version de ce projet respectueuse des libertés, jetez un œil au Worldcoin de Sam Altman, désormais rebaptisé « World ». Soit dit en passant, je ne vois pas de meilleur surnom pour ce personnage que « Alt-Man ».

Le slogan de Worldcoin est « Proof of Human » (preuve d’humanité) : une réponse décentralisée et respectueuse de la vie privée aux faux générés par l’IA. Le légendaire investisseur en tech Marc Andreessen le soutient. Sur papier, cela pourrait même sembler libertarien. Le mécanisme repose sur la reconnaissance de l’iris. Vous fixez une sphère appartenant à l’entreprise, celle-ci capture vos données biométriques, et vous obtenez un identifiant cryptographique prouvant que vous êtes humain. Ils affirment que l’image n’est pas stockée — seulement un hachage mathématique. Mais un identifiant unique dérivé de votre corps est une donnée biométrique, quel que soit le format dans lequel il est enregistré.

Trente-trois millions de personnes ont déjà été scannées. L’application stocke désormais aussi les pièces d’identité délivrées par les gouvernements. Et le recrutement a commencé dans les pays du Sud — là où MOSIP (une plateforme d’identité numérique financée par la Fondation Gates) est en cours de déploiement. Le point d’entrée, c’est la sécurité de l’IA. L’infrastructure est la même.

Mais qui construit cela ?

Tous ceux qui m’entourent savent que je crie sur les toits depuis des années à propos du danger des CBDC. Une fois qu’ils comprennent les composantes — de l’argent programmable, des dates d’expiration sur l’épargne, le contrôle de ce que vous achetez et quand —, certains comprennent immédiatement. Mais la plupart haussent les épaules. Comme d’habitude, la commodité l’emporte sur la vie privée. Ce n’est pas grave.

Vous avez maintenant vu l’infrastructure se mettre en place sur tous les continents et dans tous les secteurs. Mais qui l’a conçue ? Tiens, je me le demande.

Il y a quelques mois, Bill Gates est passé à la télévision et nous l’a dit lui-même. L’architecture : des systèmes d’identité numérique combinés à des infrastructures financières numériques. Il a nommé les composants : MOSIP pour l’identité, Mojaloop pour les paiements. Il les a tous deux qualifiés d’« outils nécessaires » pour l’avenir qu’ils construisent. Pas deux éléments séparés. Un seul système intégré.

Le plus inquiétant est peut-être que le plan directeur de ce projet est antérieur à la crise qui l’a rendu acceptable. Des SMS issus des dossiers Epstein récemment rendus publics révèlent des discussions privées sur une infrastructure d’identité numérique remontant à 2017. L’interlocutrice ? La Dr Melanie Walker — conseillère en neurotechnologie auprès de Gates, directrice à la Banque mondiale, directrice adjointe de la Fondation Gates, conseillère à l’OMS et coprésidente du Conseil mondial sur l’avenir de la neurotechnologie du Forum économique mondial. Elle échangeait des SMS avec Jeffrey Epstein au sujet de la création d’« un nouveau type de numéro de sécurité sociale, utilisé pour tous les types d’identité, avec la santé comme premier cas d’utilisation ». Sayer Ji a documenté en détail l’ensemble des liens avec DARPA (Defense Advanced Research Projects Agency).

La stratégie : « Commencer par la santé ». La vision : « La magie consiste à faire communiquer tous les systèmes ».

Dans ces mêmes SMS, Walker mentionne que Geoff Ling (DARPA) et Raj Shah (USAID, aujourd’hui chez Rockefeller) l’ont tous deux recommandée pour le poste de chirurgienne générale. Elle dit à Epstein que les dirigeants du MGH, de la Cleveland Clinic, de Johns Hopkins et de la Mayo Clinic « travaillent tous ensemble » — et qu’elle leur a parlé de lui. La réponse d’Epstein ? « Sont-ils déjà en train de mettre en œuvre cette idée numérique ? Ont-ils une piste ou une stratégie ? »

Nous étions en 2017. Trois ans avant que les passeports vaccinaux ne fassent de la « présentation de ses papiers » une réalité quotidienne pour des milliards de personnes. Le plan actuellement mis en œuvre faisait l’objet de discussions privées entre des personnes intégrées aux réseaux de Gates, de la Banque mondiale et de DARPA, des années avant qu’une crise de santé publique ne le rende politiquement viable.

Chatham House, l’Institut royal des affaires internationales, a publié son cadre pour la réglementation mondiale des plateformes numériques en janvier 2024. Whitney Webb a montré comment le Partenariat contre la cybercriminalité du Forum économique mondial (FEM) promeut ce même cadre sous l’angle de la cybersécurité — en liant l’accès à Internet de chaque personne à une identité numérique. La logique est simple : fabriquer le consentement par la crise. Les points d’entrée se multiplient sans cesse et la destination ne change jamais, peu importe qui est au pouvoir.

Vous vous souvenez de ce que j’ai dit à propos des meilleures pratiques internationales ? Eh bien, la Maison-Blanche promeut le SAVE Act — présenté comme une mesure de sécurité électorale — en citant les bases de données biométriques des électeurs de l’Inde et du Brésil comme la norme à laquelle les États-Unis devraient se conformer. Naturellement, le projet de loi désigne le REAL ID ( identité réelle) comme la première preuve de citoyenneté acceptée. Le point d’entrée ici est peut-être le vote, mais l’infrastructure reste la même.

Caché à la vue de tous

Christine Lagarde a annoncé le calendrier de la Banque centrale européenne : projet pilote en 2027, déploiement complet d’ici 2029. Ce n’est pas de la spéculation, c’est leur plan officiel. Et ce n’est pas une vision dystopique lointaine : nous sommes à la croisée des chemins en ce moment même.

Elle ne cache pas le modèle. Comme l’a fait remarquer Efrat Fenigson : « Christine Lagarde et la BCE affirment que la Chine est le modèle de leur euro numérique. Ils copient l’e-CNY, la monnaie numérique de la banque centrale chinoise ». Et qu’exige le système chinois ? Une identité authentifiée à chaque transaction. Le modèle, c’est la couche d’authentification. Ça l’a toujours été.

L’Occident était autrefois l’antidote. Aujourd’hui, il copie les devoirs de l’État de surveillance.

Il n’y a pas de CBDC sans identité numérique — pas à grande échelle, pas avec des fonctionnalités coercitives, pas en tant que système de contrôle. Chaque transaction nécessite une identité authentifiée. Chaque règle nécessite quelqu’un à qui l’appliquer. La couche d’authentification n’est pas une fonctionnalité pratique — c’est le mécanisme de contrôle.

Et oui, théoriquement, des alternatives respectueuses de la vie privée existent. Mais des solutions, telles que les preuves à divulgation nulle de connaissance et l’identité décentralisée, ne sont pas celles qui sont développées, financées ou légiférées. En fait, c’est tout le contraire. Ce qui est mis en place est centralisé, biométrique et étroitement lié à l’État.

Une fois mis en place, ces systèmes ne seront pas démantelés. À quel moment de l’histoire de l’humanité ceux au pouvoir ont-ils acquis une capacité pour ensuite y renoncer volontairement ?

Quiconque a suivi l’actualité ces dernières années comprend que ce que je décris n’est pas de la science-fiction. Le Canada a notamment gelé les comptes bancaires des camionneurs qui protestaient contre l’obligation vaccinale, ainsi que ceux de ceux qui avaient fait des dons à leur cause. Le système de crédit social chinois restreint déjà les déplacements des personnes ayant un faible score. PayPal a publié une politique autorisant des amendes pour « désinformation » — à sa seule discrétion — et ne l’a retirée qu’après une levée de boucliers, affirmant qu’il s’agissait d’une erreur. Le mécanisme d’amendes pour intolérance est bien sûr resté en place.

C’étaient des interventions ponctuelles, maladroites, qui nécessitaient des décisions humaines, mais imaginez que tout cela se fasse automatiquement, instantanément, et que cela concerne tout : votre voiture électrique, la possibilité pour votre enfant d’aller à l’école, voire votre capacité à acheter un café le matin.

Personne ne vous cible, personne ne prend de décision, la transaction échoue tout simplement.

Et il n’y a personne à qui faire appel, car aucune personne n’était impliquée.

Si vous voulez voir à quoi ressemble ce système complet déployé sur un terrain vierge, sans systèmes hérités, il existe déjà un modèle fonctionnel. L’auteur de Substack esc — à mon sens, l’une des voix les plus importantes du moment — a documenté la reconstruction de Gaza avec une précision extraordinaire. Le plan GREAT Trust émet des jetons numériques aux propriétaires fonciers palestiniens en échange de droits fonciers — transformant la propriété en accès conditionnel sur un registre programmable. Kushner a présenté à Davos des villes intelligentes alimentées par l’IA : six à huit villes planifiées où, selon les propres diapositives du trust, tous les services et l’économie seront gérés par des systèmes numériques alimentés par l’IA et basés sur l’identification. Des portefeuilles électroniques ont déjà été distribués à plus de 245 000 bénéficiaires — avant même que la reconstruction n’ait officiellement commencé. Pas d’argent liquide. Pas d’anonymat. Pas d’interaction en dehors du système.

L’architecture que je décris dans cet essai n’est pas théorique. Gaza semble en être le laboratoire. À moins que cela ne soit stoppé, je soupçonne que nous pouvons nous attendre à un déploiement stratégique partout dans le monde dans les mois et les années à venir.

Ce que vous pouvez faire

Le système a besoin de votre participation pour fonctionner. Le hic, c’est que cela pourrait aussi être sa plus grande faiblesse. Il ne devient une cage que lorsque son adoption est quasi universelle. En d’autres termes, lorsque s’en passer signifie que vous ne pouvez plus participer à la vie quotidienne. Tant que l’argent liquide existe encore et que des alternatives analogiques subsistent, la résistance reste possible, même si elle est contraignante. C’est pourquoi ils ont besoin de votre consentement.

Ne le donnez pas.

Utilisez votre passeport pour prendre l’avion, payez en espèces partout où vous le pouvez. Et surtout, résistez à tout prix à la conformité au Real ID. Ils essaient d’éliminer les frictions, donc plus nous les ralentissons en en créant, plus leur plan devient difficile à mettre en œuvre.

Pour un guide pratique détaillé — comment gérer les opérations bancaires, les voyages et vivre en dehors du système —, je vous renvoie au travail que Catherine Austin Fitts et l’équipe Solari accomplissent depuis des années. Ils se sont attelés à cartographier l’infrastructure de la résistance alors que la plupart des gens ordinaires débattent encore pour savoir si tout cela est bien réel.

Si nous tenons à la possibilité de vivre hors de portée d’un gouvernement technocratique — un gouvernement qui reprend des éléments de la culture de l’annulation, ESG (Critères environnementaux, sociaux et de gouvernance) et surveillance dans un système monétaire programmable —, c’est la colline sur laquelle il faut mourir. Non pas parce que toutes les batailles suivantes seront gagnées — elles ne le seront probablement pas. Mais perdre celle-ci rendra toutes les autres exponentiellement plus difficiles. Une fois que la couche d’authentification est omniprésente, alors tous les autres mécanismes de contrôle ne sont plus que des mises à jour de logiciels.

La cage n’est pas fermée. Pas encore. Mon ami pense toujours que l’identité numérique est une diversion. Je ne suis pas sûr de l’avoir convaincu pour l’instant. Mais je ne suis pas sûr non plus qu’il aura le luxe de se tromper encore longtemps à ce sujet.

Ne les aidez pas à la mettre en place.

Texte original publié le 31 mars 2026 : https://stylman.substack.com/p/the-authentication-layer