Jonathan S. Weissman est maître de conférences principal en cybersécurité, Rochester Institute of Technology

Une femme entre tranquillement dans une épicerie, pensant prendre quelques pommes. Avant même d’atteindre le rayon des fruits et légumes, une caméra de sécurité a déjà scanné son visage. Que le système cherche des voleurs à l’étalage ou qu’il enregistre simplement son arrivée, son visage rejoint un registre numérique, une trace qu’elle ne peut pas facilement effacer. Les détaillants, les banques, les aéroports, les stades et les immeubles de bureaux font de même.

Mais que se passe-t-il si les informations faciales de cette femme sont volées ou mal utilisées ? Si un cybercriminel vole son mot de passe, elle peut le modifier. S’il obtient son numéro de carte de crédit, elle peut annuler la carte. Mais elle ne peut pas réinitialiser ni révoquer l’apparence de ses pommettes.

Les systèmes de reconnaissance faciale ne conservent pas les images réelles. Ils convertissent un visage en un modèle mathématique qui cartographie les positions et les proportions des traits du visage. Lorsqu’une autre caméra scanne une personne ultérieurement, le système compare son visage en temps réel à ces modèles pour confirmer une identité.

Dans mon travail de professeur en cybersécurité au Rochester Institute of Technology, j’ai constaté que, même si les modèles sont plus sûrs que les photos — que n’importe qui en ligne peut capturer et manipuler —, ils peuvent eux aussi être volés. Une fois cela arrivé, ces clés numériques créent une vulnérabilité à vie. Si une base de données de reconnaissance faciale est compromise, les « serrures » qu’un modèle permet d’ouvrir — accéder à une application bancaire, passer les contrôles de sécurité dans un aéroport, entrer dans un immeuble de bureaux — ne peuvent pas être réinitialisées. Le visage d’une personne est permanent, et la menace l’est aussi.

La menace n’est pas théorique. Des données biométriques ont déjà été volées lors de fuites de données. En 2024, des données biométriques issues d’un système de reconnaissance faciale utilisé dans des bars et des clubs en Australie ont été piratées. Et en 2019, des données biométriques provenant d’un système pilote de reconnaissance faciale mis en place par les services les douanes et de la protection des frontières des États-Unis ont été compromises lors d’une attaque visant le réseau d’un sous-traitant. Il n’est toutefois pas clair si des données biométriques volées ont été exploitées.

Suivi de votre visage

Vous assistez à un match de baseball ? Les caméras de sécurité pourraient bien capter et numériser votre visage. AP Photo/Matt Slocum

Tous les identifiants biométriques comportent des risques. Les empreintes digitales et les scans de l’iris, cependant, sont généralement utilisés dans des situations contrôlées, comme le déverrouillage d’un téléphone ou l’accès à un bâtiment. Dans ces cas, une personne doit délibérément regarder un scanner. Les caméras dans les espaces publics, en revanche, peuvent capter des visages au passage, à distance, et sans que les personnes scannées en aient conscience.

Si une base de données d’empreintes digitales ou d’iris est compromise, un voleur doit encore présenter physiquement ce doigt ou cet œil — ou une imitation — à un scanner. En revanche, quelqu’un pourrait comparer un modèle facial volé à des images provenant de caméras de surveillance ou à des photos circulant en ligne, ce qui facilite l’identification d’une personne d’intérêt ou le suivi de ses déplacements et de ses activités.

Il existe également une grande différence, tant sur le plan technique qu’éthique, entre conserver un visage sur un téléphone et le confier à une base de données. Sur les appareils Apple modernes et de nombreux systèmes Android, les données biométriques utilisées pour déverrouiller les appareils sont stockées localement dans une puce matérielle dédiée et ne sont pas partagées avec le fabricant ni avec des services cloud pour l’authentification. Par conséquent, une violation de systèmes d’entreprise ou de cloud n’exposerait pas ces modèles biométriques stockés au niveau de l’appareil.

Certaines caméras de rue et de sécurité dans les espaces publics sont passives, se contentant d’observer les passants sans conserver de données à long terme. Mais d’autres peuvent suivre les déplacements des personnes, relier les visages à des bases de données et créer une trace numérique persistante. Le risque augmente lorsque des organisations utilisent des systèmes pour suivre des individus spécifiques à travers plusieurs bases de données. Les systèmes aéroportuaires peuvent comparer le visage d’un voyageur aux bases de données des passeports ou des compagnies aériennes. Les stades peuvent comparer les visages à des listes de surveillance locales ou à des bases de données des forces de l’ordre. L’entreprise qui gère Madison Square Garden a utilisé la reconnaissance faciale pour refuser l’entrée à des avocats appartenant à des cabinets ayant intenté des poursuites contre elle.

Certaines grandes chaînes de distribution, comme Wegmans et Target, utilisent également des systèmes de reconnaissance faciale dans leurs efforts de prévention du vol. Chaque nouvelle capture ajoute un

enregistrement permanent supplémentaire.

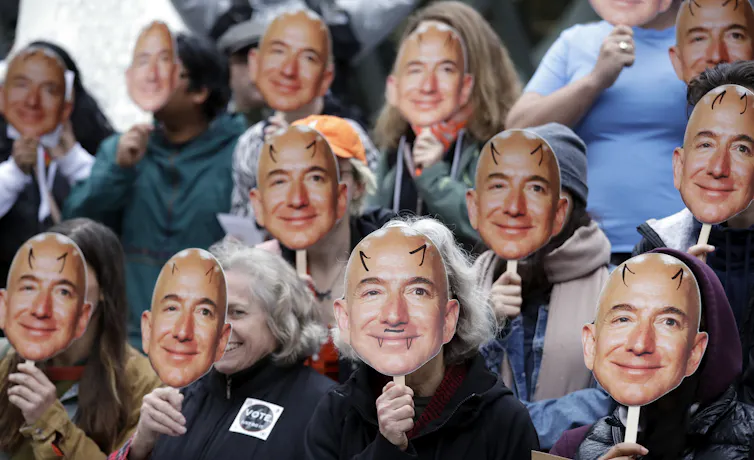

Des manifestants tiennent devant leur visage des images du PDG d’Amazon, Jeff Bezos, lors d’une protestation contre le système de reconnaissance faciale de l’entreprise. AP Photo/Elaine Thompson

De nombreuses entreprises ne disposent pas d’une expertise en cybersécurité et s’appuient sur des fournisseurs tiers pour gérer leurs données. Si ces systèmes centralisés sont compromis — ou si les ensembles de données sont reliés entre différentes plateformes, fournisseurs ou courtiers en données —, votre visage peut devenir une sorte d’identifiant persistant, pouvant être utilisé pour vous exposer ou vous suivre. Dans certains cas, combiné à d’autres données compromises, votre visage capturé peut faciliter l’usurpation de votre identité.

Quand le visage rencontre les données

Un visage peut fonctionner comme une « clé primaire » — un identifiant unique et stable reliant différents enregistrements. Si une base de données associe un modèle facial à une adresse e-mail, et qu’une fuite de données relie cet e-mail à des dossiers financiers ou personnels, un voleur d’identité disposant du modèle facial volé pourrait accéder à l’ensemble de ces informations.

La combinaison d’un modèle avec des outils d’intelligence artificielle, tels que les deepfakes ou des modèles faciaux en trois dimensions, pourrait, dans certains cas, permettre à un criminel d’usurper l’identité d’un individu dans des systèmes exigeant la preuve d’un visage en direct, comme s’il enfilait un costume numérique.

Lorsque des criminels combinent des modèles biométriques avec d’autres données divulguées — comme des identifiants de réseaux sociaux ou des adresses personnelles —, ils peuvent créer des « super-profils » liés à de nombreuses activités d’une personne. Parce que le visage agit comme une clé de liaison permanente, ce niveau d’usurpation d’identité est difficile à inverser.

Comment minimiser la menace

Les sociétés apprennent encore à vivre avec la collecte biométrique généralisée. La commodité de passer facilement les contrôles de sécurité ou d’effectuer des achats est attrayante, mais elle s’accompagne souvent d’un risque permanent pour la vie privée et la sécurité.

Pour réduire ce risque, les organisations peuvent suivre plusieurs bonnes pratiques en matière de protection des données. Elles peuvent ne conserver que les informations nécessaires, supprimer rapidement le reste et chiffrer chaque modèle mathématique. Elles peuvent stocker uniquement des modèles chiffrés plutôt que des photos brutes. Elles peuvent utiliser des techniques de protection, comme les méthodes récentes de détection de « preuve de vie », pour s’assurer que leurs systèmes interagissent avec de vraies personnes plutôt qu’avec des photos, des masques ou des deepfakes. Elles peuvent également adopter une approche de protection de la vie privée par conception (privacy by design), ce qui implique de ne conserver les données que le temps nécessaire, de documenter clairement leur utilisation et de limiter l’accès.

Les consommateurs peuvent aussi agir. Dans les régions dotées de lois sur la protection de la vie privée, comme la Californie, l’Illinois et l’Union européenne, les personnes peuvent soumettre une demande d’accès aux données biométriques détenues par une entreprise et, dans certains cas, en demander la suppression. Elles peuvent également demander aux détaillants, partout, quelles données sont collectées, combien de temps elles sont conservées et comment elles sont protégées.

Texte original publié le 28 avril 2026 : https://theconversation.com/facial-recognition-data-is-a-key-to-your-identity-if-stolen-you-cant-just-change-the-locks-278289